サージプロテクターはダイヤモンドのようなものではありません。彼らは明確な寿命を持っています。いくつかの時点で、あなたのサージプロテクタは、電力サージからあなたのギアを保護するのをやめて、ダム電源ストリップになるでしょう. サージプロテクタがそれらの保護能力を失い、単に電源タップとして機能するかを正確に知ることは困難です。しかし、10年前に購入した古いサージプロテクタをまだ使用している場合は、おそらくそれを交換するのに長い時間がかかります。. サージプロテクター101 なぜあなたがサージプロテクタを望んでいるのか、すでに概説しました。これらの機器は電気ソケットとあなたのガジェットの間に位置し、あらゆる電力サージからそれらを保護し、それらが一定の電圧の電気を確実に受け取るようにします。送電網の問題によって引き起こされる電圧スパイクがあなたの高価な電気機器を損傷する可能性があります、そしてそれはサージプロテクタが止まるように設計されているものです. 一般的なサージプロテクタは電源タップとしても機能します。あなたに追加の電気コンセントを提供する。コンピューティング機器やホームシアターシステムを接続している場合は、とにかくコンセントが必要になる可能性が高いので、サージプロテクタでもある電源タップを選択します。保護を提供する. サージプロテクタは安価なので、高価なコンピューティング機器やその他の電子機器に関しては非常に簡単です。. サージプロテクターは永遠ではありません サージプロテクターは魔法ではありません。彼らは彼らが接続されているコンセントから電力サージを受けるとき、彼らはそれを取り除き、それから接続されたデバイスをシールドするためにその余分な電圧で何かをする必要があり. 典型的なサージ保護装置は、金属酸化物バリスタ(MOV)と呼ばれる部品を使用する。電圧が急上昇すると、サージプロテクタはその余分な電圧をMOVコンポーネントに効果的にそらせます。このコンポーネントは、少数の大きなサージまたは多数の小さなサージにさらされると劣化します。追加のエネルギーはあなたのデバイスを損傷しません - それはMOVを低下させるサージプロテクターに留まります. 言い換えれば、あなたのサージプロテクタはそれがサージプロテクタとして機能することをやめて、あなたのデバイスにすべてを通すだろうダム電源タップとして機能し始める前に、それほど多くのサージを吸収することができる. 彼らの寿命はジュールで測定されます サージ保護装置はジュールで評価されています、そしてこれはあなたが彼らが提供することを望んでいるどのくらいの保護をあなたに伝えます。たとえば、1000ジュールのサージプロテクタを入手することができます。これは、保護装置が磨耗して余分な電圧を吸収しなくなる前に、サージ保護装置が吸収できる総エネルギー量の尺度です。. あなたのサージ保護装置が吸収するあらゆる電力サージは、それが吸収する将来のジュールの量を減らします。その1000ジュールのサージ保護装置が1000ジュールのヒットをするならば、それはされます。しかし、100ジュールのヒットが10回かかる場合、または1000ジュールのヒットが1,000回かかる場合も同様です。それはすべて累積的です. サージ保護装置の寿命は年数ではなく、ジュールで測定されます。それはあなたのサージプロテクタが吸収したジュール数についてのすべてです。しかし、あなたのサージプロテクタが古ければ古いほど、劣化する可能性が高くなります。. どのようにあなたは言うことができます? サージプロテクタが意図したとおりに機能を停止したことを正確に伝えることは事実上不可能です。一部のサージプロテクタには、この問題を警告し、プロテクタの交換が必要になったときに通知するように設計されている照明が内蔵されています。しかし、あなたは必ずしもこれらの光に頼ることはできません。それは絶対確実なシステムではありません あなたのサージプロテクタがあなたを保護していない、またはそれを交換するように頼んでいないことをあなたに警告しているならば、あなたはおそらく新しいサージプロテクタを得るべきです。しかし、警告灯がまだ点灯していないため、10年前のサージプロテクタがまだ正常に機能しているとは思わないでください。. それでは、そのサージプロテクタを交換する時期はいつですか?それが長くなればなるほど、あなたはより危険にさらされます。あなたのサージプロテクタが深刻な電力サージを吸収したことを知っているなら、あなたはおそらく直ちにそれを取り替えるべきです. 正確な寿命はありません。地域によって異なります。保護地域でサージが発生する回数と保護者が吸収できるジュールの数によって異なります。 2年ごとにサージプロテクタを交換することをお勧めする人も少なくありませんが、このような推奨事項は経験則にすぎません。. Image Credit:ウィキペディアのPelegs、Flickrのlungstruck

すべての記事 - ページ 70

コンピュータのハードウェア仕様をテストしたり調べたりするのが好きなら、異なるオペレーティングシステムがあなたのハードウェアについて相反する情報を提供するのを見て驚くかもしれません。何故ですか?今日のSuperUser Q&Aの投稿は、関係する読者の混乱を解消するのに役立ちます. 本日の質疑応答セッションは、コミュニティ主導のQ&A Webサイトのグループである、Stack Exchangeの下位区分であるSuperUserの好意により提供されます。. Karan Raj Baruah(SuperUser)のスクリーンショットの提供. 質問 SuperUser読者のDaniel Sebestyenは、なぜ異なるオペレーティングシステムが矛盾するハードウェア仕様情報を提供しているのか知りたいのです。 3.6 GHz AMD FM2 A8シリーズA8 5600K CPU(工場仕様)を持っていますが、WindowsとLinuxのハードウェアレポートには少なくとも0.2 GHzの違いがあります. ハードウェアは次のオペレーティングシステムでチェックされました。 Windows 7 Ultimate x 64およびx86(両方のテストで3.4 GHzを示した) Windows 8.1 Pro x...

開発者の中には、ターミナルウィンドウを開くという単なる考えに違反する人もいます。初心者にとって、それは気が重く、ストレスが多く、実に面倒です。しかし、コマンドラインを理解している開発者はそれを主張するでしょう あなたの処分で最高のツールの一つ. では、現代の開発にはどの程度コマンドラインが必要ですか。フロントエンドまたはバックエンドのコードを使用して作業するには、成功することが不可欠です。コマンドラインは、単純なコマンドの背後にロックされている機能のスイスアーミーナイフとなっています。これらのコマンドを学ぶのに時間がかかるならば、あなたはその小さな黒い長方形からどれだけの電力が点滅する白いカーソルで利用可能であるかに驚くかもしれません。. システム機能をより細かく制御できます おそらく、コマンドラインを学ぶ最も明白な理由は、その本来の機能によるものです。 より優れた管理. シェル経由でのみアクセス可能なコマンドがあります。 非常に複雑な操作を制御する Unix / LinuxおよびWindowsマシン上. 基本的なコマンドには、特定のファイルに対する権限の変更、または表示が隠されているディレクトリへの参照が含まれることがあります。もっと複雑な例としては、Apache / MySQLのようなローカルサーバー設定用のサーバー管理があります。. シェルコマンドの機能を理解するためだけに、少なくともシェルコマンドの可能性を検討する価値があります。混乱しすぎるという理由だけでテクノロジの一部を無視することがめったに得策ではありません。. しかし、システム機能を超えて見てみると、コマンドラインを介して動作する多数のWeb開発者ツールがあります。アプリケーションのようにすべてをダウンロードしてインストールできるわけではないので、シェルコマンドを理解しておくと、開発者向けの最新の新しいツールをインストールする方法を学ぶのに頭が痛くなります。. パッケージインストールにNPMを使用できる ノードパッケージマネージャ 現代の開発者にとっては最も人気のあるツールです。これはNode.jsの上に構築されており、Node.jsは他のスクリプト用のJavaScriptフレームワークとして動作します(NPMなど)。. 注目すべき1つのことは、NPMが ではない GUIがあります。少しクリックする方法はありません “インストール” Mac App Storeで見つけられるようなボタン。すべてのパッケージは npmコマンドで手動でインストール 端末ウィンドウで. これは非シェルユーザにとっては面倒なように思えるかもしれませんが、実際にはもっと多くの制御を提供します。 NPMライブラリーには、毎週追加される20万以上のパッケージが含まれています。これらを外部でホストし、インストールするものをユーザーに決定させる方が簡単です。....

2月15日に、Google Chromeは侵入型サイトの広告のブロックを開始する予定であり、主流の広告会社は特にそれについて怒っていません。実際、彼らはグーグルがこれを実現するのを助けました. しかし、あなたはどんな広告会社が動揺しているか知っていますか? AppleがSafariを不要な追跡をブロックするように変更した。真剣に:広告会社は激怒しています。プライバシー機能「sabotage」と呼ばれる公開書簡と、ユーザーを頻繁に追跡する広告会社Criteoは、この機能には年間何億もの費用がかかると主張. 単に追跡をブロックするだけのAppleの機能について大声で訴えるためだけに、広告会社がGoogleの積極的な支援をブロックしているのはなぜですか。それは聞こえるよりも混乱が少ないです. グーグルは広告阻止の潮流を止めることを望んでいる グーグル自体が世界最大の広告会社なので、Chromeの広告をまったくブロックしているのは奇妙だと思うかもしれません。しかし、Googleや他のいくつかの広告会社は、「迷惑な」広告のブロックをブロックするグループを選択するグループである「より良い広告のための連合」の一部です。このような苛立ちのある広告を使用しているサイト - 音声付きの自動再生ビデオ、カウントダウン付きのプレステージ広告、フルスクリーンロールオーバー広告など - が最終的にはGoogle Chromeによってブロックされた広告がすべて表示されます。. 奇妙なことに、これらの広告をブロックすることは実際には可能性があります 良い 広告業界向けです。迷惑な広告を定期的に配信するWebサイトが罰せられると、そのような広告を使用したくなるサイトは少なくなります。これは煩わしいインターネットの減少につながります。つまり、別の広告ブロッカーをインストールする手間をかける人が減るということです。これはまた、迷惑の少ない種類の広告の価格が向上することを意味します。. 間違えないでください。これは広告会社に利益をもたらすように設計された広告ブロッカーです。消費者はまた、迷惑な広告が少なくて済むというメリットがありますが、それがGoogle Chromeで提供されている理由ではありません。. あなたは監視されています。常に. 一方、これは必ずしもニュースの見出しではありません。ウェブサイトであなたをオンラインで追跡する方法はたくさんあります。オッズはいくつかの異なる会社がクロスサイトトラッキングと呼ばれるものを使用することによって、特定のウェブサイトであなたを追跡しているということです。これは、ウェブサイトの埋め込み機能(広告など)、埋め込みビデオ、「いいね」ボタンなど、ウェブ上のサイトでのアクティビティを追跡するためにクッキーを使用する場合です。. SafariのIntelligent Tracking Preventionが停止するように設計されているのは、この種の追跡です。基本的に、あなたが直接訪問するサイトからのクッキーだけがあなたのブラウザによって保存されます。残りは定期的に削除されます。広告ネットワークのホームページに定期的にアクセスすることを習慣にしない限り、ほとんどの広告が含まれます。. 広告会社は、公開書簡で述べているように、これは不公平だと考えています。 このようにしてクッキーをブロックすると、ブランドとその顧客との間のくさびが駆り立てられ、広告がより一般的になり、タイムリーで有用性が低下します。. Appleによると、広告会社は単純に行き過ぎているという。会社のスポークスマンを引用するには: 広告追跡技術は非常に普及しているため、広告追跡会社はその人のWeb閲覧履歴の大部分を再現することが可能です。この情報は許可なく収集され、広告の再ターゲティングに使用されます。これは、広告がインターネット上の人々をフォローする方法です。. ここで双方に立てるべき合理的な議論がありますが、基本的に両社は彼らの経済的な最善の利益のために主張しています。あなたの閲覧履歴に関する情報で補完された広告ははるかに有益であるので、もちろん広告会社は彼らのために議論しようとしています。その一方で、Appleはユーザーが気味が悪いと感じるような種類の追跡をブロックすることで顧客の信頼を高めているので、Appleに何もコストをかけずに自分のコンピューターや電話を買う人が増えるでしょう。. Appleは広告収入を気にしない Googleはハードウェアを販売するかもしれないが、彼らは何よりもまず広告会社です。それがGoogleが大部分を彼らのお金にする方法である、それでGoogleが広告収入を実際に傷つけるようなことをすることはありそうもない。. 一方、Appleは基本的に、ハードウェアやサービスの販売から彼らのお金のすべてを稼ぎ、広告収入から何もしていない。つまり、広告は収入の源としては少なく、ユーザーにとっては迷惑となる可能性があります。...

そのため、Windowsのラップトップまたはデスクトップにパスワードを設定し、一人になったときは常にログアウトするか画面をロックします。あなたのコンピュータがこれまでに盗まれたとしても、これはあなたのデータを保護することはできません. Windowsのパスワードを使用すると、正直な人を正直に保つことができ、不用意な不正アクセスからコンピュータを保護できます。攻撃者がコンピュータに物理的にアクセスした場合、すべての賭けは無効になり、Windowsのパスワードではそれほど役に立ちません。. だからあなたのコンピュータが盗まれる… Windowsのパスワードは、コンピュータのキーボードに座っているユーザーが自分のユーザーアカウントにログインするのを妨げるだけです。たとえば、タワーが物理的にしっかりと固定されていて、キーボードとマウスだけであるデスクトップタワーコンピュータを使用しているとしましょう。. ただし、コンピュータに物理的にアクセスできるようになると、すべてのベットは無効になります。たとえば、コンピュータを再起動する機能がある場合は、LinuxのライブCDやWindows To Go USBドライブを挿入することもできます。それから彼らはこのデバイスから起動し、ライブ環境からあなたのファイルにアクセスすることができます. これは、コンピュータのBIOSがリムーバブルデバイスから起動するように設定されている場合にのみ可能です。ただし、通常はデフォルトでこのように設定されています。それがリムーバブルデバイスから起動するように設定されていなくても、コンピュータ泥棒はあなたのBIOSに入り、次にリムーバブルデバイスからの起動を有効にすることができます。 BIOSパスワードを設定することでこれを防ぐことができますが、ほとんどのユーザーはこれを行いません. たとえあなたがBIOSをロックして、リムーバブルデバイスを起動したりBIOSパスワードを設定することを妨げようとしても、これはあなたのデータを保護することにはならないでしょう。泥棒はラップトップ(またはデスクトップ)を開け、ハードドライブを取り外し、それを別のコンピュータに挿入する可能性があります。その後、彼らはあなたの個人データにアクセスできます。 (彼らがあなたのコンピュータの内部への物理的なアクセスを持っていたら、彼らはおそらくあなたのBIOS設定をリセットしてあなたのBIOSパスワードを迂回することもできる) 攻撃者がリムーバブルデバイスから起動できるようになると、必要に応じてWindowsパスワードをリセットする可能性もあります。これには特別なハッカーツールは必要ありません。Windowsインストーラディスクを使用してWindowsパスワードをすばやくリセットしたり、UbuntuライブCDからWindowsパスワードをリセットしたり、この目的のために設計されたツールの1つを使用できます。オフラインのWindowsパスワードエディタ. Windowsのパスワードが役に立つ場合 Windowsのパスワードはまったく役に立たないわけではありません。私たちの家のドアの鍵のように、彼らは誠実な人々を誠実に保つのを助けます。あなたの職場やあなたの家の誰かがあなたのコンピュータの電源を入れて詮索したいのであれば、パスワードは彼らの邪魔になるでしょう. 窃盗犯があなたの個人データではなく、そのハードウェアのためだけにあなたのラップトップを欲しがっているならば、パスワードは彼らの邪魔をして、知識の浅い泥棒があなたの個人データにアクセスするのを防ぎます. しかし、誰かが本当にあなたの個人データを取得したいと思っていて、彼らが別のオペレーティングシステムを起動したり、あなたのコンピュータを開いてそのハードドライブを取り外しても構わないと思っているなら、Windowsパスワードは役に立ちません. もちろん、コンピュータを物理的にロックすることができれば(キーボード、マウス、モニタケーブルだけでデスクトップタワーをケージに固定できます)、Windowsのパスワードを使用すると、そのコンピュータをだますことができなくなります。. 本当にあなたのデータを保護したいですか?暗号化を使用! あなたが本当にあなたのデータを保護したいのなら、あなたはWindowsパスワードだけに頼るべきではありません。暗号化を使うべきです。暗号化を使用すると、ファイルは一見スクランブル形式でハードドライブに保存されます。コンピュータを起動するときには、暗号化パスフレーズを入力する必要があります。これはファイルにアクセス可能にします. 窃盗犯があなたのコンピュータを盗んで別のオペレーティングシステムに再起動したり、そのハードドライブを取り外して他のコンピュータに接続したりすると、暗号化によってハードドライブのデータを理解できなくなります。彼らはあなたの暗号化パスフレーズを知らない限りそれはスクランブル、ランダムなナンセンスとして表示されます。. 現在、暗号化はある程度のパフォーマンスの低下をもたらします。ラップトップを使用するのがFacebookとYouTubeだけであれば、おそらくハードドライブを暗号化する必要はありません。ただし、機密性の高い財務文書やビジネス文書がある場合は、ラップトップでもデスクトップでも、データを保護するために暗号化を使用することをお勧めします。. 暗号化を使用したいですか? ProfessionalエディションのWindowsをお持ちの場合は、BitLockerを使用してハードドライブを暗号化できます。ただし、暗号化を使用するためにWindowsのProfessionalエディションは必要ありません。無料のオープンソースTrueCryptをインストールするだけです。このソフトウェアを使用するときは、コンピュータを起動するたびに暗号化パスワードを入力する必要があります。重要なファイルを暗号化されたコンテナに格納し、コンピュータの他の部分を暗号化しないように設定することもできます。暗号化されたコンテナはまだあなたがそれに格納する重要なファイルを保護するでしょう. もちろん、Windowsのパスワードはまだ便利です。たとえば、Windowsのパスワードを使用せず、暗号化を使用し、電源が入っている間にラップトップが盗まれた場合、攻撃者はラップトップを開いてデータにアクセスすることができます。コンピュータはすでに実行されているのでアクセスできます。ラップトップがロック画面に座っていてログインにパスワードが必要な場合は、アクセスを試みるためにコンピュータを再起動する必要があります。そうすると、コンピュータが暗号化キーを忘れたためにロックアウトされます。電源が切れます. もちろん、完璧なものは何もなく、冷凍庫攻撃は暗号化されたコンピュータに対して電源が入っていれば使用できます。しかし、これは非常に高度なテクニックであり、深刻な政府や企業スパイを心配していない限り、あまり心配する必要はありません。. イメージのクレジット:Flickrのフロリアン

あなたが安全にUSBメディアを排出しないとき、Windowsはとても怒ります、しかし、それは本当に重要ですか?あなたが安全にあなたのUSBドライブと他のフラッシュベースのメディアを排出しなかった場合に起こり得る最悪の事態? 本日の質疑応答セッションは、コミュニティ主導のQ&A Webサイトのグループである、Stack Exchangeの下位区分であるSuperUserの好意により提供されます。. 質問 SuperUserの読者Simonは、彼がメディアを無事に追い出していないと、どんな運命が彼に降りかかるかもしれないのか本当に興味がある。 私が急いでいるとき、私はデスクトップPCまたはラップトップから外付けハードドライブからUSBペンドライブまたはUSBケーブルを自動的に引き抜きます。 。これまでのところ、私が「急いでいる」たびに、厄介なことは何も起こらなかった。. 安全に削除するためのアイコンを右クリックした場合の根拠は何ですか。これが実行されないと、USBメディア上の情報を本当に失う可能性があります。 ? そのような情報を失う[確率]です 大幅に増加, USBフラッシュメディアをコンピュータから引き出すときにまだ点滅している場合(点滅していない場合とは対照的に) ? サイモンはどのくらいのギャンブルを取っていますか? 答え SuperUserの寄稿者Dave Rookは説明します。 はい、可能です。使用中にデバイスを取り外すとどうなるかについてです(読み書き)。 USBドライブを接続すると、PCからデータを読み書きできるようになります。そのうちのいくつかはキャッシュされています. キャッシングは、USBデバイスに情報をすぐに書き込まず、代わりにPCのメモリ(RAM)に保存することによって行われます。この情報が書き込まれる前、または書き込まれている間にUSBドライブをPCから取り出した場合、ファイルが破損することになります。. ただし、有効にすることを特に指定しない限り、WindowsはUSBデバイスのキャッシュを自動的に無効にします。デバイスから何かを書いたり読んだりしていない場合は、ほとんどの場合、「ハードウェアの安全な取り外し」ボタンをクリックする必要はありません。. それは単にあなたがあなた自身のファイルを破壊するのを防ぐ追加のセキュリティレベルとして存在する. そうするとファイルは「優雅に」閉じられ、データ、ポインタ、ファイルサイズのインジケータが保存されます。ディスクに書き込むとき、コンピュータは常にバッファを「フラッシュ」するわけではなく、データの一部だけが書き込まれた可能性があります。適切な手順を使用することで、データとポインターが適切な形になっていることを確認できます。. ソース MSaltersは、冷静な洞察を提供します。 2つ目の理由は、フラッシュドライブは書き込みコマンドの後、約0.25秒間安定した電力を供給する必要があることです。これは基本的な物理的な問題です、いくつかの書き込みが電気的0.72状態に論理1ビットを残すかもしれないランダム要因による。修正は簡単です。少し書き直すだけで、おそらく数回も書き直すだけです。結局は固執する. あなたが本当に不運であるならば、転倒するビットはファイルシステムテーブルにあって、そして破損するでしょう。ディレクトリ全体. 言い換えれば、どのビットが壊れているかもしれないし、壊れていないかもしれないというギャンブルをする価値はありません。. 安全なメディア取り出しの詳細については、次のページをチェックしてください。HTGは説明します:本当にUSBスティックを安全に取り外す必要がありますか? 説明に追加するものがありますか?コメントの中で消してください。他の技術に精通したStack...

誰がコマーシャルデザインプロジェクトをもっと気にかけなければならないかという問題は、驚くほど分裂的なものです。多くのデザイナーはそれを強調します それはクライアントのニーズと欲求であり、どちらが先になっても構いません。. 他のデザイナーは、デザインを作成するのにかかる時間とエネルギーが決して無駄にされるべきではないと主張します。 ぬくもりを感じるだけのプロジェクト. 今日、私たちは誰が正しいのか、誰が間違っているのか、そしてそれがまったく問題にさえなるべきかどうかを見いだすつもりです。. あなた、デザイナー デザインが非常に個人的で個性的な職業であることは疑いようがありません。ルネサンス以来、初期の文化に見られる芸術とデザインの集団的な性質とは対照的に、世界は個人の芸術家の考えをしっかりと受け入れてきました。. 人々はデザイナーを雇う 彼らの個人的な才能と美的感覚のために同じくらい 彼らが彼らのためにするように 問題解決のスキル. デザイナーとして, あなたの名前はあなたが作り出すすべてに付けられています, 有能な専門家としてのあなたの評判は、あなたのデザインの1つが公開されるたびにテストされます。一部のデザイナーの美的感覚は、もちろん他のデザイナーのものよりも高く評価されています。そして、デザインの世界には、誰が最も選択された作品を得るかを決定する階層があります。. 自慢と喜び 私自身の作品では、私のハードドライブを離れたデザインはどれも貴重な宝石のような特別でユニークなものです。私は、私がしているのと同じくらい私たちのクライアントがそれらを大事にすることを信頼しています。それは私にとって自己重要なエゴニアックになりますか?いいえ(まあ、とにかくそうは思いません)。それは私を意味します 私がそのレベルの誇りを投資することを可能にするプロジェクトだけを受け入れる に. プロジェクトが私のニッチの範囲外であるか、または私にとって興味がない、またはクライアントが私が同意しない商習慣に従事しているならば、私はそれを断ります。これには自己実現的なサイクルを作り出す効果があります。 私が自分のプロジェクトに精通しているほど、私は絶対に大好きなプロジェクトを提供される機会が増えます。. どうやって?私がポートフォリオを作成して投入する作業は、 私のスタイルと価値観をより正確に反映, それは潜在的なクライアントに非常に明確なメッセージを送ります。言い換えれば、私の仕事体系は、それに最適ではないほとんどのプロジェクトオファーを除外します。. クライアント制御 最終的には、あなたのオリジナルのデザインビジョンが日の目を見るようになるかどうかについて最終的な意見を述べるのはクライアントです。これは公正です。結局, それは 彼らの ビジネスと暮らし あなたのデザインはそれを代表しています。クライアントと交渉し、それらを得るための方法があります “理性を見る”...

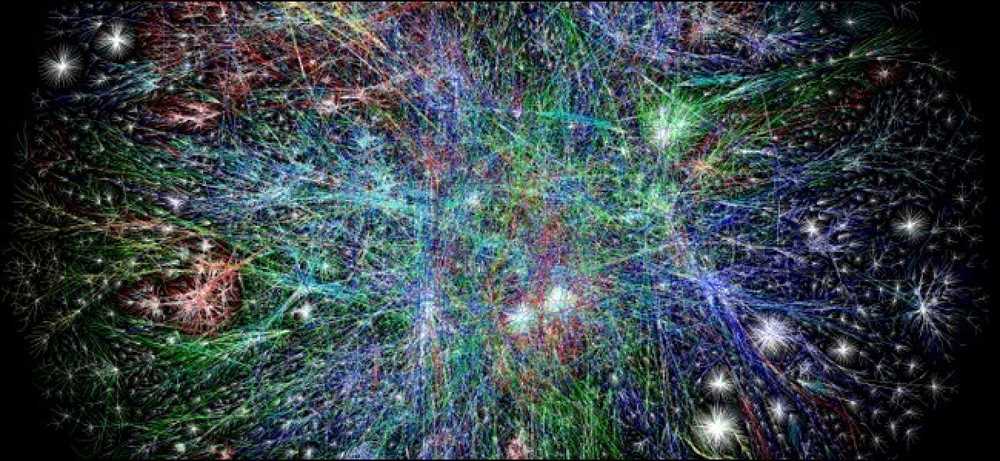

あなたはインターネットアクセスのためにあなたのインターネットサービスプロバイダ(ISP)に支払います、そして彼らはあなたのためのデータの甘い、甘い、火のホースをオンにします。しかし、誰があなたのISPにフローを提供しますか?全世界のデータ配信の利点と欠点を学ぶために読んでください. 本日の質疑応答セッションでは、コミュニティ主導のQ&A Webサイトのグループである、Stack Exchangeの1部門であるSuperUserのご好意により、当社にお越しいただきます。. 質問 SuperUserの読者KronoSは、多くのオタクが一度に尋ねた質問に答えます。 私は最近インターネットのインフラが本当にどのように機能するのか疑問に思っています. インターネットへの接続を提供するインターネットサービスプロバイダ(ISP)があることを私は知っています. しかし、私は知らないのです: だれがインターネットをISPに提供しますか? そして、誰がそれを彼らに供給しますか?結局私達全員を結ぶ終わりのないループがありますか? 本当に誰?ネットワークはずっと停止していますが、エンドユーザーにすぐに見えるわけではありません。. 答え SuperUserの寄稿者であるTom Wijsmanのおかげで、私たちはISPへのインターネットアクセスを特に提供しているのは誰か、そしてそれがプロバイダ間ネットワークの一部であることが何を意味するのか判断できます。. インターネットのインフラストラクチャをどのように把握すればよいですか? 私たちはインターネットの歴史について知らないし、私たちにこれを説明するいかなるオンラインリソースにもアクセスできないと仮定しよう。それでは、 学ぶ インターネットインフラストラクチャがどのように構築されているかは、ルーツに戻ることです。既存のプロトコルを使って私たちのインターネットがどのように構築されているかを発見する. 具体的には、インターネット制御メッセージプロトコル(ICMP)がエコー要求とエコー応答を定義します。 IPパケットの有効期間を反復ごとに1ずつ増やすことで、ターゲットへのパス上の各ネクストホップを見つけることができます。これにより、あなたはあなたとあなたのターゲットとの間のホップのリストを取得することができます。 traceroute. Windowsでは、あなたは使用することができます tracert; LinuxおよびMac OS Xでは、あなたは使用することができます traceroute. それでは、ベルギーからアメリカ合衆国へのtracerouteをしましょう。 Stack...