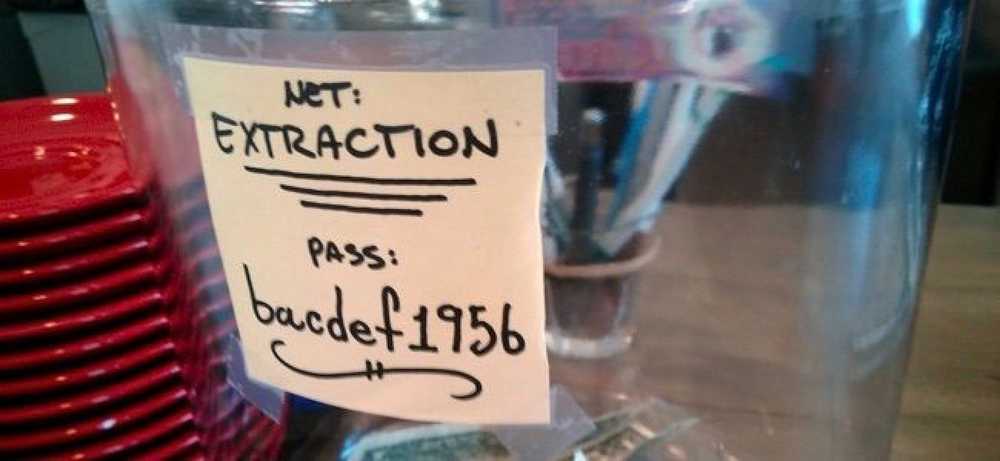

今では、ほとんどの人はオープンWi-Fiネットワークが人々があなたのトラフィックを盗聴することを可能にすることを知っています。標準的なWPA2-PSK暗号化はこれが起こるのを防ぐことになっています - しかし、それはあなたが思うかもしれないほど簡単ではありません. これは、新しいセキュリティ上の欠陥に関する大きなニュースではありません。むしろ、これはWPA2-PSKが常に実装されている方法です。しかし、それはほとんどの人が知らないものです. オープンWi-Fiネットワークと暗号化Wi-Fiネットワーク あなたは自宅でオープンWi-Fiネットワークをホストするべきではありませんが、あなたは公衆の中で自分自身でそれを使用しているかもしれません - 例えば、コーヒーショップで、空港を通過する間、またはホテルで。オープンWi-Fiネットワークは暗号化されていないため、無線で送信されたものはすべて「平文」で送信されます。はい、オープンWi-Fiネットワークにサインインした後にWebページでユーザー名とパスワードで「ログイン」しなければならない場合も同様です。. 暗号化 - 私たちがあなたが自宅で使うことをお勧めするWPA2-PSK暗号化のように - これをいくらか修正します。近くの誰かが単にあなたのトラフィックを捉えてあなたを詮索することはできません。彼らはたくさんの暗号化されたトラフィックを受け取るでしょう。これは、暗号化されたWi-Fiネットワークがプライベートトラフィックを詮索されるのを防ぐことを意味します. これは一種の本当です - しかし、ここで大きな弱点があります. WPA2-PSKは共有キーを使用します WPA2-PSKの問題は、「事前共有キー」を使用することです。このキーはパスワード、つまりパスフレーズです。Wi-Fiネットワークに接続するには、入力する必要があります。接続する人全員が同じパスフレーズを使用します. 誰かがこの暗号化されたトラフィックを監視するのはとても簡単です。必要なのは、 パスフレーズ:Wi-Fiネットワークへの接続を許可されている人は誰でもこれを利用できます. 新しいクライアントのアソシエーショントラフィック注:接続時にルーターとデバイス間で送信されたパケットを誰かがキャプチャしている場合は、トラフィックを復号化するために必要なものがすべて揃っています(もちろんパスフレーズも含まれていると仮定して)。また、Wi-Fiネットワークからデバイスを強制的に切断して強制的に再接続させ、再度アソシエーションプロセスを発生させる「不正」攻撃を介してこのトラフィックを取得することも簡単です。. 本当に、これがどれほど単純であるかを強調することはできません。 Wiresharkには、事前共有キーがあり、アソシエーションプロセスのためにトラフィックをキャプチャしている限り、WPA2-PSKトラフィックを自動的に復号化するための組み込みオプションがあります。. これが実際に何を意味するのか これが実際に意味することは、あなたがネットワーク上の全員を信用していないのであれば、WPA2-PSKは盗聴に対してそれほど安全ではないということです。あなたのWi-Fiパスフレーズは秘密であるため自宅では、あなたは安全でなければなりません. しかし、あなたが喫茶店に出かけて、彼らがオープンWi-FIネットワークの代わりにWPA2-PSKを使用するならば、あなたはあなたのプライバシーにおいてはるかにより安全に感じるかもしれません。しかし、そうすべきではありません - 喫茶店のWi-Fiパスフレーズを持っている人なら誰でもあなたの閲覧トラフィックを監視することができます。ネットワーク上の他の人々、またはパスフレーズを持っている他の人々は、必要に応じてトラフィックを詮索する可能性があります。. これを考慮に入れてください。 WPA2-PSKは、ネットワークにアクセスできない人々が詮索するのを防ぎます。ただし、一度ネットワークのパスフレーズを取得すると、すべてのベットは無効になります。....

の仕方 - ページ 171

削除されたファイルをソリッドステートメディアから回復することはできず、従来の機械式ハードドライブからしか回復できないというのは一般的な知識です。しかし、これは内蔵ドライブにのみ当てはまります - USBフラッシュドライブと外付けのソリッドステートドライブはファイル回復攻撃に対して脆弱です。. 一方で、これは良いニュースになることができます - あなたは誤ってそのようなドライブから削除したファイルを回復することができます。一方で、他の人々は彼らがこれらのドライブにアクセスするとあなたの機密の削除されたデータを回復することができます. あなたが内蔵ソリッドステートドライブから削除されたファイルを回復することができない理由 削除されたファイルを伝統的な内蔵のメカニカルハードドライブから復元できる理由は簡単です。これらの従来のドライブのファイルを削除しても、そのファイルは実際には削除されません。代わりに、そのデータはハードディスクドライブに残され、重要ではないとマークされます。あなたのオペレーティングシステムはそれがより多くのスペースを必要とするときはいつでもこれらのセクターを上書きすることを回避するでしょう。すぐにセクタを空にする理由はありません - これは単にファイルを削除するプロセスにはるかに長い時間をかけさせるでしょう。空きセクタを上書きするのと同じくらい速く、使用済みセクタを上書きします。削除されたファイルが大量に残っているため、ソフトウェアツールはドライブの未使用領域をスキャンし、まだ上書きされていないものを回復できます。. ソリッドステートドライブは異なる動作をします。フラッシュメモリセルにデータを書き込む前に、まずセルをクリアする必要があります。新しいドライブは空になるので、それらへの書き込みはできるだけ高速になります。削除されたファイルのビットが横たわっているフルドライブでは、各セルを書き込む前に最初に空にする必要があるため、ドライブへの書き込み処理が遅くなります。しかし、これはソリッドステートドライブが時間の経過とともに遅くなる傾向があることを意味します。これを修正するためにTRIMが導入されました。オペレーティングシステムが内蔵ソリッドステートドライブからファイルを削除すると、TRIMコマンドを送信し、ドライブは直ちにそれらのセクタをクリアします。これは、将来のセクタへの書き込みプロセスをスピードアップし、内部のソリッドステートドライブから削除されたファイルを回復することを事実上不可能にするという副次的な利点があります。. TRIMは内蔵ドライブでのみ動作します 一般的な知識は、あなたがソリッドステートドライブから削除されたファイルを回復することができないということです。 TRIMは内蔵ドライブでのみサポートされています。 TRIMはUSBまたはFireWireインタフェースではサポートされていません。言い換えれば、USBフラッシュドライブ、外付けのソリッドステートドライブ、SDカード、または他のタイプのソリッドステートメモリからファイルを削除すると、削除されたファイルはメモリに残り、回復することができます。. 実際的には、これはこれらの外付けドライブが従来の磁気ドライブと同じくらいファイルの回復に対して脆弱であることを意味します。実際、USBスティックや内蔵ドライブをつかむのが簡単なので、これらはさらに脆弱です。あなたは彼らを周りに座ったままにするか、人々にそれらを借りることを許可するか、あるいはあなたがそれらを使い終わったときにそれらを譲ることができます. 自分で見て 私たちの言葉をそのままにしないでください。あなたは自分でこれをテストすることができます。 USBフラッシュドライブをつかみ、それをあなたのコンピュータに接続し、そしてそこにファイルをコピーしなさい。 USBドライブからそのファイルを削除してから、ファイル回復プログラムを実行します - ここではPiriformの無料のRecuvaを使用しています。あなたのファイル回復プログラムでドライブをスキャンすると、それはあなたの削除されたファイルを見て、あなたがそれを回復することを可能にするでしょう. クイック検索で削除したファイルを見つけました. クイックフォーマットは役に立ちません あなたはドライブをフォーマットすることが役に立つと思うかもしれません。フォーマットするとドライブ上のファイルがすべて消去され、新しいFAT32ファイルシステムが作成されます。. これをテストするために、デフォルトの「クイックフォーマット」オプションを有効にして、Windowsでドライブをフォーマットしました。 Recuvaは通常のクイックスキャンで削除されたファイルを見つけることができませんでした。これは改善です。より長い「ディープスキャン」はドライブがフォーマットされる前に存在した他の様々な削除されたファイルを見つけました。クイックフォーマットではドライブを消去しません. 次に、「クイックフォーマット」オプションをオフにして、より長いフォーマット操作を実行してみました。その後、Recuvaは削除されたファイルを見つけることができませんでした。誰もあなたのドライブから削除されたファイルを回復することができないことを確実にしたい場合は、あなたのドライブをフォーマットするときに「クイックフォーマット」オプションのチェックを外してください. ドライブをフォーマットするには、Windowsエクスプローラまたはファイルエクスプローラでドライブを右クリックし、フォーマットオプションを選択します。ファイルを削除するたびにこれを実行しないでください。ドライブに追加の書き込みが追加され、フラッシュメモリの寿命が短くなります。. 削除されたファイルを確実に回復できないようにする方法...

あなたは定期的にあなたの閲覧データを消去したり、CCleanerを実行したり、あるいは他の一時ファイルクリーニングツールを使用したりしますか?あなたはおそらくあなたのブラウザキャッシュをクリアしています、そしてそれはあなたのブラウジングを遅くします. キャッシュには、Webサイトの一部のローカルコピーが含まれています。あなたがそれらを必要とするウェブサイトを訪問するとき、あなたのブラウザはあなたのハードドライブからこれらのビットをロードします、物事をスピードアップし、ダウンロード帯域幅を節約します. ブラウザがキャッシュを作成する理由 あなたのブラウザはあなたが閲覧するときに異なる種類の履歴を作成するのに十分な理由があります、そして、ブラウザキャッシュはおそらくそれらすべての中で最も有用です。 Internet Explorerはそのキャッシュを「インターネット一時ファイル」と呼びますが、同じことで同じように機能します。. Webページにアクセスすると、ブラウザはWebページに必要なすべてのリソースをダウンロードする必要があります。これには、画像、スタイルシート、JavaScriptファイル、およびページ上のその他すべてが含まれます。キャッシュはこれらのファイルのコピーをブラウザに保存する場所であるため、次回それらを必要とするページにアクセスしたときにそれらを再度ダウンロードする必要はありません。. たとえば、初めてHow-To Geekのようなサイトにアクセスしたときに、ブラウザはHow-To Geekのロゴ画像をダウンロードしてキャッシュに保存します。あなたが私たちのウェブサイトの別のページにアクセスするか、後で戻ってくると、あなたのブラウザはそのキャッシュからロゴ画像をロードします。これによりダウンロードが回避され、Webページの読み込み時間が短縮されます。キャッシュをクリアした場合は、How-To Geekのロゴ画像やその他のリソースをもう一度ダウンロードする必要があります。そうすると、Webブラウザでそれらがもう一度キャッシュに配置されます。. あなたのブラウザがキャッシュを再構築している間あなたのキャッシュをクリアすることはあなたのウェブブラウジングを遅くするでしょう. なぜあなたはキャッシュをクリアしたいと思うかもしれません(しかしおそらくそうしないでください) キャッシュは、すべてのWebブラウザに含まれている「プライベートブラウジングデータの消去」ツールの一部として消去されます。キャッシュはあなたが訪問したウェブサイトからのファイルのアーカイブであるので、あなたのコンピュータにアクセスできる誰かがキャッシュを調べて、あなたが訪問しているいくつかのウェブサイトを見ることができます。ブラウザの実際の履歴機能ほど包括的な閲覧履歴ではありませんが、同様の方法で使用できます。たとえば、キャッシュにHow-To Geekのロゴ画像が見つかった場合、その人はHow-To Geekにアクセスしたことがわかります。機密性の高いWebサイトにアクセスしたことがある場合、他の人に知られたくない場合は、キャッシュをクリアするとそれらのトラックが消去されます。. もちろん、あなたのコンピュータにアクセスできる人だけがこの方法で詮索することができます. キャッシュもハードディスクの容量を占有します。 CCleanerのようなツールは、ブラウザのキャッシュを消去することによってかなりの量のデータを削除することができます。ただし、後でキャッシュは再構築されます。ブラウザはキャッシュに保存するデータ量を制限するため、ブラウザは古いデータを自動的に消去し、キャッシュサイズを管理し続けます。クリアするまでサイズが膨らむことはないので、キャッシュをクリアすることを心配する必要はありません。. キャッシュをクリアせずに履歴と一時ファイルを消去する ブラウザのキャッシュを消去せずに、ブラウザの履歴、Cookie、ダウンロード履歴などのデータを消去できます。閲覧データを消去するときは、キャッシュ消去オプションをオフにするだけです。確かに、これはいくつかの個人データを残しますが、キャッシュは非常に便利です。自分のコンピュータにアクセスしているユーザーが自分の居場所を確認していることを心配していないのであれば、それを削除する必要はありません。. 過去1時間のように、ご使用のブラウザでごく短時間だけデータを削除することもできます。これにより、キャッシュ全体をクリアせずに1時間のブラウズのトラックを消去できます。. CCleanerのようなツールを使用しているときは、ブラウザのインターネットキャッシュオプションをオフにして、ブラウザのキャッシュがクリアされないようにすることができます。各ブラウザには独自の個別のキャッシュファイルがあります。したがって、Chromeで閲覧する場合は、CCleanerまたは同様のプログラムでChromeのキャッシュが消去されないようにする必要があります。. CCleanerで一度このオプションを変更すると、将来のためのあなたの好みの設定が記憶されます。. キャッシュを汚染することなく機密性の高いサイトを閲覧する 機密性の高いWebサイトにアクセスした後は、後でアクセスしたことが他の人に見られないように、キャッシュを消去することをお勧めします. 機密性の高いWebサイトにアクセスするたびにキャッシュをクリアするのではなく、ブラウザのプライベートブラウジングモードを使用して、キャッシュに表示したくないWebサイトを閲覧するだけです。これがFirefoxのプライベートブラウジングモード、Chromeのシークレットモード、およびInternet ExplorerのInPrivateブラウズです。プライベートブラウジングモードでブラウズすると、データやブラウジング履歴は保持されません - これにはキャッシュファイルが含まれます....

比較的新しい自動車をお持ちの場合は、ダッシュボード、グローブボックス、またはセンターコンソールにUSBポートがある可能性があります。だから当然、あなたはちょうどあなたのデバイスを充電するためにそれらを使うべきですね。それほど速くはない:あなたが迅速な充電が欲しいなら、それらの内蔵ポートはただそれを切らない. 残念ながら、あなたの車の内蔵ポートはそれがアンペア数になるとかなり貧血です。私たちがあなたの家のためにUSB充電ステーションを選ぶために我々のガイドで詳細に議論したように、アンペア数は王です。アンペア数が低いほど、デバイスの充電にかかる時間が長くなります(デバイスが使用中の場合は充電を維持するのが難しくなります)。アンペア数が高いほど、あなたはより速くあなたのデバイスを充電することができます. 内蔵の自動車用ポートの問題は、最新の電力を必要とする電話、タブレット、およびその他のデバイスをオンに保つのに十分なジュースを提供できないことです。 そして 充電。 USB電圧/電流計で複数の車両を測定したところ、ダッシュのデータポート(USBドライブや電話を接続して音楽を再生するために一般的に使用されていました)は非常に弱い0.5A出力を提供しました。 MP3でいっぱいのUSBドライブをパワーアップするのに十分ですが、iPhoneを細流充電して現在のバッテリレベルを維持するのにはほとんど十分です - 携帯電話をナビゲーション用に使用している場合、悪名高いバッテリホッグでもそれは排水よりも速く. 特に充電ポートとして指定された車両の他のポートは、それほど良くはありませんでした。我々がテストしたすべての充電ポートは、前部と後部の両方の乗客スペースで、ただ1Aでした。実世界での1A運賃はどのように使われていますか?理想的な条件下では、1アンペアはあなたのスマートフォンやタブレットを充電しますが、 非常に ゆっくりと、しかし積極的な使用に追いつくことはできません(理想的な条件より下では、それはあなたの高需要な装置でさえも働かないかもしれません)。これは、ゲームをしているときにiPhoneを充電するために充電ポートを使用している乗客であれば、接続されているにもかかわらずバッテリーがゆっくり消耗することを期待しています. ソリューション?内蔵USBポートをあきらめて、あなたの車の12Vポートといくつかの普遍的な充電器の力を利用してください - ほとんどの車の12Vポートは少なくとも10Aと評価されています。優れたプラグインUSBカーチャージャーはあなたの車のすべての内蔵ポートを組み合わせたものよりも3-4 2.1Aポートでより多くの充電の良さを提供することができます。. その低プロファイルのおかげで私たちのお気に入りの充電器は、OmakerインテリジェントUSBカーチャージャー(11.99ドル)です。それは3つの港(2つの2.1Aおよび1つの2.4A)を備えています。あなたがそれ以上の電力を欲しがっていて、そして少しバルクを気にしないのであれば、私たちの第二のお気に入りの充電器はAukey 4ポートUSB充電器($ 14.99)です。それはかなり大きくなりますが、4つのポートにそれぞれ2.4Aの電力を提供します - それは一度に4つのエネルギーを消費するタブレットを急速に充電するのに十分なジュースです。最後に、前のオプションの両方があなたの好みのために大きすぎて、あなたがそんなに多くのポートを必要としないならば、Scosche USBC242M自動車充電器(11ドル)はそれぞれ2.4アンペアで2つのポートを持ってい車に正しく組み込まれていた. 12Vポートとサードパーティ製の充電器を使ってどれだけ安価にアップグレードできるか シングル 2.1A充電器は自動車の内蔵充電ポートの1つを使用することを超える大幅な改善になるでしょう、低迷充電を通して苦しむ理由はありません.

ブレッドメーカー/シャッターストック Google HomeまたはAmazon Echoで室内の複数の照明やデバイスを制御できない場合は、おそらくグループを正しく設定できていません。各項目に一意の名前を付けてからそれらの項目をグループ化すると、Voice Assistantの機能が向上します。. 名前付け装置はすぐに複雑になる スマート電球は成長しているスマートホームに追加する最も自然なものの一つです。あなたは電球を必要とします、そして、これらはあなたの側に配線を必要としないで、インストールするのが非常に簡単です。しかし、Google HomeやAlexaなどの音声アシスタントでは、すぐに問題に遭遇するでしょう。すべてに名前が必要です。スマートスイッチやスマートコンセントのような他の種類のデバイスを追加すると、それらの名前が増え、何を言ったらいいのか覚えにくくなります。. 残念ながら、音声アシスタントはあなたを本当に理解していません。それらは期待されるコマンドだけを待ち受けます。それで、あなたが「研究をオンにする…私はオフィスの窓の照明を意味する」とつまずいた場合、それはあなたを誤解し、まったく何もしないか、あるいは間違ったことをするでしょう。あなたのデバイス名が記憶に残るものでなければ、あなたはこの問題に頻繁に出くわすでしょう。しかし、覚えやすい名前をたくさん用意するのは難しいので、代わりにデバイスをグループ化することをお勧めします。. 名前付けグループによりデバイス名の複雑さを軽減 音声アシスタントはまだ彼らがあるべきほどスマートではありません。あなたのボイスアシスタントを「考えさせる」ことが少なければ少ないほどよい。グループは、あなたとボイスアシスタントの両方にとって便利なショートカットを提供します。. デバイスをグループ化するとき、個々のデバイスの名前はそれほど重要ではありません。それらにStudy1、Study2、およびStudy3という名前を付けることができます。または、必要に応じてウィンドウライト、ウォールライト、およびシーリングライトと呼ぶこともできますが、実際にはこれらの名前を使用することはめったにありません。代わりに、AlexaやGoogle Homeと話すときに「Alexa、スタディライトを消してください」というように言って、グループの名前を使用します。3つのライトがすべてstudyという名前のグループに属している場合、すべてのライトが消えます。そのグループ。スマートライトスタディとスマートアウトレットスタディを指定した場合、これは混乱を避けるのにも役立ちます(ただし、それを避けるべきです). さらに、部屋の音声アシスタントデバイスをそのグループに関連付けると、「消灯」と言うことができ、その関連付けに基づいてどのライトを消すかがわかります。それはあなたがグループに名前を付ける場合です。それでも、部屋の中の場所に基づいてデバイスに固有の名前を選択することをお勧めします。そのため、名前を覚えておくと1つのデバイスだけを制御したい場合が簡単になります。. そのグループに入れるデバイスが1つだけの場合でも、グループを作成することをお勧めします。これは、将来グループにデバイスを追加する可能性があるためです。自分の発言の習慣を変更するのは難しい場合があります。. Amazon Alexaのグループを設定する方法 これまでAlexaでグループを設定することについては説明しましたが、それはかなり簡単なプロセスです。 Alexaアプリの下部にある[デバイス]ボタンをタップしてから、既存のグループをタップするか、右上隅のプラス記号をタップしてから[グループの追加]をタップして新しいグループを作成します。次に、あなたがグループに追加したいデバイスをタップします. Googleアシスタントでグループを設定する方法 以前にスマートデバイスを接続したことがない場合は、そこから始めてください。デバイスを追加した後、Googleはあなたにルームとの関連付けを促しますので、そうすることをお勧めします。それはあなたのグーグルホームズも含みます。スマートライトをすでに追加していて部屋に接続していない場合は、一番下までスクロールしてデバイスをタップして部屋に関連付けます。. 部屋の照明をより簡単に制御したい場合は、Googleホームデバイスを部屋に追加します。. 明確な名前の付いたグループがあれば(それに代わり、Googleでは「会議室」と呼びますが、同じように機能します)、正しいコマンドを使用するほうがはるかに簡単です。あなたはまたあなたのボイスアシスタントが考慮しなければならない変数を減らすでしょう。これらの余分なステップを踏むことはより多くの仕事になるかもしれません、しかしそれらはあなたのスマートホーム体験をより長期的にもっと楽しくするでしょう.

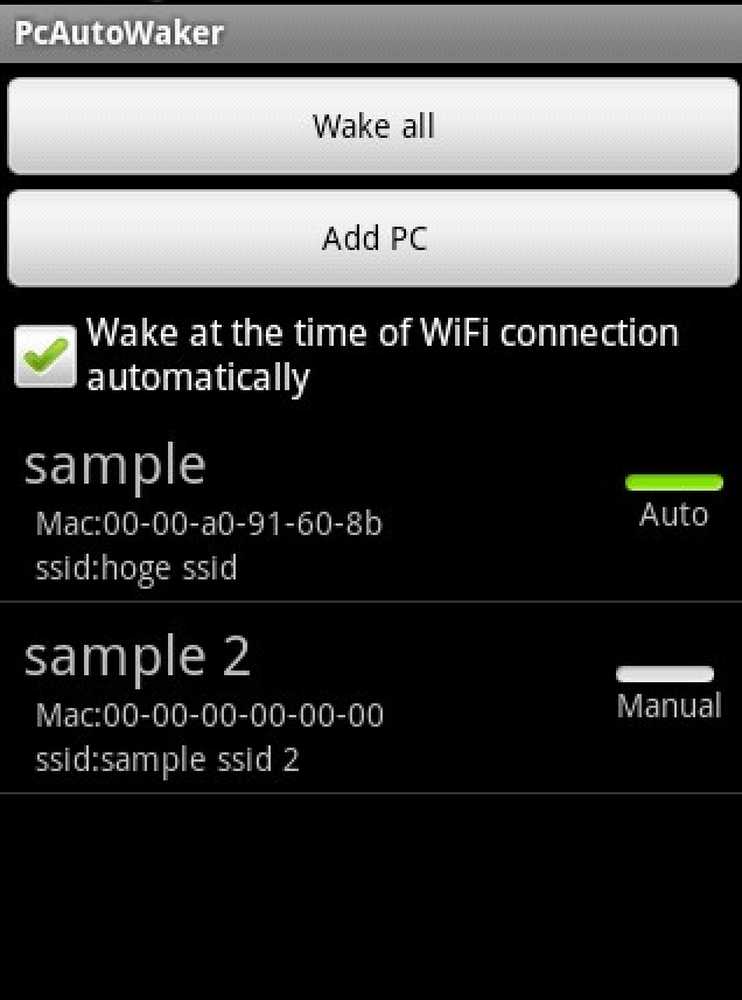

あなたのAndroid携帯電話のツールキットにトリックを追加する:あなたの携帯電話からあなたのホームネットワークにコマンドをプッシュして遠くからあなたのコンピュータを起動. MakeUseOfでは、無料のAndroidアプリケーションPC Auto Wakerの設定方法に関する小さなチュートリアルを共有しました。基本的にそれはあなたのコンピュータにパケットを送るただのウェイクオンLAN(WOL)クライアントです。. WOLに慣れているなら、おそらくアプリケーションをつかみ、必要な情報をプラグインするだけです。 WOLに戸惑ったことがない場合は、チュートリアルを読んで、アプリケーションがどのように機能し、コンピュータ上で設定する必要があるかについて、より明確なアイデアを得てください。. Wake-on-LANを使用してAndroid携帯でPCの電源を入れる方法[MakeUseOf]

Appleはちょうど愚かな名前を持つ新しい携帯電話のトリオを発表したばかりです。ちょっといい名前じゃないのに加えて、彼らはまたタイプするのを混乱させています:それはiPhone XSまたはXsですか? XRかXRかそれでは、どうやって実際にこれらのわかりにくい名前を大文字にしますか。私たちはよく見てみることにしました. これらの名前が、年間で最もひどいApple製品の名前の一部であることは注目に値します。彼らはあなたに「ギャラクシーSIIエピック4Gタッチ」のような初期のAndroid携帯電話名またはマイクロソフトが出すだろう何かを思い出させます。大声でそれらを言うことはさらにばかげている. だから彼らは大文字か小文字か? 正しい答えを見つけるために、私たちはAppleのWebサイトを調べ始めました。一見したところ、電話のランディングページで大文字と小文字が区別されて使用されているため、「Xs」と「Xr」であると思いました。. うん、私にはXsのように見えます. しかしながら!さらに調べると、Appleはその店のような場所で大文字を使っていた。プロットが厚くなる. それは間違いなく大文字のSです… それはどれですか?現時点では、Appleは他の人たちと同じくらい混乱しているようです。しかし、それは事実ではありません(私は手紙の冗談を言った、y'all) - 適切な大文字小文字の区別は、iPhone XRのページで本当に明らかにされました。 その卑劣な小さな「R」を見てください 「R」はスモールキャップです。Sが常に同じように見えるので、Sがスモールキャップ、大文字、および小文字の違いを示すためのひどい参照文字であることがまさに起こります。. Rは、その一方で、それはかなり明確になります。電話のそれぞれのランディングページにあるどちらの名前のインスタンスもすべて、明らかにスモールキャップを使用しています。それがそのフォーマットに固執することを試みることがそれほど有意義ではない店舗や同様の場所では、それはすべて常にキャップです. 確認のために、これらのページで実際のコードを確認しました。そして確かに、 "S"と "R"は実際には小型のキャップです。真剣に - 公式のAppleウェブサイトは実際にそれをより小さくするために別々のコードでSまたはRの各インスタンスを包みます。それは そのような やるべきAppleのこと. Appleが開発者にその収入をもたらす もちろん、電話地獄の名前を入力するたびにスモールキャップを使用することは絶対に実用的ではありません。 可能 多くの場合(電話など). はい、iPhone XSとXRは大文字を使用しています したがって、新しい電話名をフォーマットするための正しい方法は次のとおりです。 iPhone XS...

それで、あなたはWindows Updateを通してWindows DreamSceneをインストールしました、しかし、それはどこに行きましたか?スタートメニューには見つからず、Program Filesにもありません…インストールしただけでは必ずしも有効になっていないことがわかります。. 私と同じ問題が発生した場合は、Windowsの[機能]メニューからも有効にする必要があります。安全を期すために、インストール全体を実行します。. Windows Updateにインストールする スタートメニューからWindows Updateを開くと、「ダウンロード可能なWindows Ultimate Extrasがあります」というメッセージが表示されるので、[View available Extras]リンクをクリックします。. すべてのアップデートをチェックし(スクリーンショットを撮る前にインストールした)、[インストール]ボタンをクリックします。. DreamSceneコンポーネントを有効にする 繰り返しますが、この手順はあなたには必要ないかもしれませんが、それは私のためのものでした。コントロールパネルを開き、「プログラム」リンクをクリックします。. 次に「Windowsの機能の有効化または無効化」をクリックします。 これで、Windows Ultimate Extrasが表示され、次にWindows DreamSceneが一覧に表示されます。チェックボックスをオンにして、[OK]をクリックします。. 機能が設定されていることがわかります。 そして再起動を促します。このステップで必ず再起動してください。. ドリームシーンの壁紙を選択する デスクトップを右クリックして[パーソナライズ]を選択し、次に[デスクトップの背景]を選択します。ドロップダウンメニューには、追加のコンポーネントパックに含まれるすべての新しいビデオを含む「Windows DreamSceneコンテンツ」など、ビデオファイル用の新しい項目がいくつか含まれています。. また、写真とビデオの両方を配置する方法について、他にも選択肢があることに気付くでしょう。. 今、あなたはあなたの壁紙のための動画を持っています。スクリーンショットではそれを見ることはできませんが、アニメーション化されていて無駄です... 壁紙を一時停止したい場合は、おそらくあなたまたはあなたの隣にいる誰かが発作を起こしているため、デスクトップを右クリックして[Pause DreamScene]を選択します。....